Robuste Prozesse sichern Leistung im Wandel: Sie widerstehen Störungen, sind steuerbar und wachsen mit. Ich zeige, wie Planung, Messung und Skalierung gelingen.

Einleitung

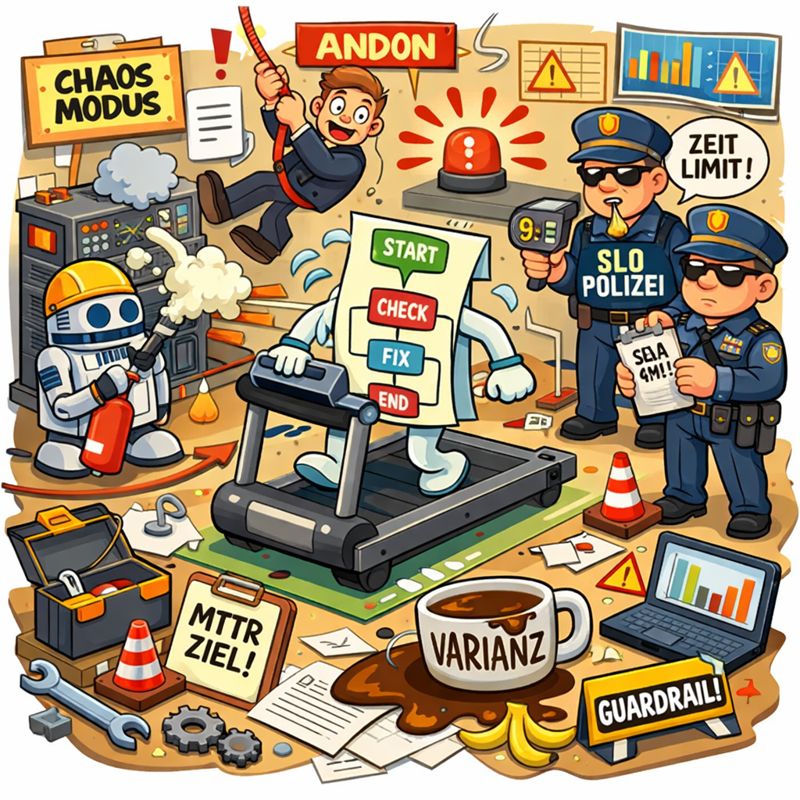

„Robuste Prozesse“ sind nicht einfach nur „effiziente Prozesse“. Effizienz jagt das letzte Prozent Verschwendung; Robustheit sorgt dafür, dass der Laden bei Gegenwind weiterläuft. In einer Welt aus Dynamik, Fachkräftemangel, Regulatorik und Tech-Umbrüchen brauchen wir beides – aber in der richtigen Reihenfolge: erst stabil, dann schnell. Ziel dieses Beitrags ist ein wiederholbares Vorgehensmodell, mit dem robuste Prozesse geplant, gemessen und skaliert werden können – ohne dass das Team jedes Mal zum Heldentum gezwungen wird.

Definition: robust vs. effizient

- Effizienz: minimaler Ressourceneinsatz für den „Happy Path“.

- Robustheit: Zielerreichung trotz Varianz, Fehlern und Überraschungen.

Kurz: Effizienz ist der Sprinter, Robustheit der Trailrunner. In unsicheren Umgebungen gewinnt der, der heimkommt – nicht der, der im ersten Kilometer glänzt.

Resilienzprinzipien & Steuergrößen

Robuste Prozesse basieren auf ein paar soliden Hausmitteln:

- Fehlertoleranz: Ein Fehler ≠ Systemstillstand (Graceful Degradation).

- Entkopplung: Warteschlangen, Events und asynchrone Schnittstellen statt enger Kopplung.

- Redundanz light: Backup-Pfade, Fallback-Entscheidungen, kein Copy-Paste-Doppelkartenhaus.

- Beobachtbarkeit: Sichtbarkeit durch Logs, Metriken, Traces und klare Prozess-Signale.

Dazu ein Mess-Set, das mehr ist als Bauchgefühl:

- Varianz (z. B. Streuung der Bearbeitungszeiten)

- Durchsatz (Output pro Zeitraum)

- Lead Time (Zeit vom Eingang bis zum Ergebnis)

- MTTR – Mean Time to Recovery (Erholungszeit nach Störung)

Prozessarchitektur statt Ad-hoc-Workflows

Ad-hoc klingt agil, ist aber oft nur improvisiert. Robuste Prozesse haben klar definierte Schritte, Rollen und Übergaben, mit expliziten Eingangs-/Ausgangskriterien je Schritt. So werden Abweichungen sichtbar – und damit steuerbar. Architektur schafft die Bühne, auf der Flexibilität überhaupt erst sinnvoll spielen kann.

Nutzen & Einsatzpotenziale

- Höhere Liefertreue & Qualität: Weniger Firefighting, mehr Vorhersagbarkeit.

- Kürzere Erholungszeiten: Störungen werden schneller erkannt, eingegrenzt und behoben.

- Geringere Personendependenzen: Wissen steckt im Prozess, nicht nur im „einen Profi“.

- Bessere Automatisierbarkeit: Saubere Inputs/Outputs + Standards = Automationsgold.

- Skalierung in Peaks: Wenn es brummt, skaliert der Prozess statt zu knirschen.

Herausforderungen – und wie wir sie entschärfen

- Effizienz vs. Robustheit: Nicht entweder/oder. Baseline-Robustheit definieren, dann optimieren.

- Toolwildwuchs: Standard-Toolset, Integrations-Guidelines, „Guardrails“ für Schnittstellen.

- Unklare Ownership: Process Owner (Ergebnis), Steward (Daten/Qualität) klar benennen.

- Fehlende Metriken: SLOs/SLAs für Verfügbarkeit, Durchlaufzeit und MTTR festlegen; Visualisierung im Cockpit.

Methodenkoffer für Robustheit

- FMEA: systematisch Fehlerarten, Ursachen, Folgen – und Priorisierung.

- Bow-Tie-Analyse: Prävention links, Eindämmung rechts – perfekt für Risiken.

- Kontrollpläne: Wer misst was, wie oft, mit welchem Schwellenwert?

- Poka-Yoke: Fehlervermeidung durch Gestaltung (Checklisten, Pflichtfelder, QR-Codes).

- Prozess-Simulation: „Was wäre wenn“-Szenarien vor dem Realbetrieb.

- Chaos-Experimente: Kleine, kontrollierte Störstiche, um Schwachstellen zu finden.

- Incident Reviews & 5-Whys: Ursachen statt Schuldige.

- Kontrollpunkte & Andon: Sichtbare, sofortige Eskalation bei Abweichungen.

Technologie-Enablement (ohne Buzzword-Bauchweh)

- Process & Task Mining: Varianz sichtbar machen, echte Engpässe enttarnen.

- Event-Streaming: Frühwarnungen, wenn sich Backlogs oder Ausreißer aufbauen.

- Feature-Flags & Rollbacks: Änderungen schrittweise freigeben, schnell zurückdrehen können.

- Observability-Stack: Logs/Metrics/Traces für Ende-zu-Ende-Sichtbarkeit.

- LLM-Assistenz: Runbooks zusammenfassen, Triage unterstützen, Standardantworten vorschlagen – mit Audit-Trail.

Qualitätssicherung & Governance

- Definition of Ready/Done: Klarheit, ab wann Arbeit startklar/fertig ist.

- Change Gates: Risikobasierte Freigaben (Vier-Augen, Tests, Rollout-Plan).

- Versionierung & Freigaben: Prozessänderungen werden wie Code behandelt.

- Owner & Stewards: Ergebnisverantwortung und Datenhygiene sind namentlich verankert.

- Risk Register & Audit-Trails: Nachvollziehbarkeit statt Bauchladen.

- KPI-Set:

- Stability Index: Anteil der Vorgänge im Soll (z. B. ohne Eskalation)

- Recovery Index: MTTR-Trend + First-Time-Fix-Rate

- Compliance Score: Prozesskonformität (Stichproben, Automations-Checks)

Praxisbeispiele & Trends

- Make-to-Order (Fertigung): Rüstzeit-Optimierung, Engpasssteuerung via Pull, Andon bei Qualitätsschwankungen.

- E-Commerce Fulfillment: Peak-Handling mit Pufferzonen, Slotting-Regeln, Dark-Store-Backups.

- Banking KYC: Policies-as-Code, regelbasierte Workflows, schnelle Anpassung an Reg-Änderungen.

Trends: Self-Healing-Workflows (Auto-Retry, Circuit Breaker), Policies-as-Code (Versionierbare Regeln), Digital Twins (Risiko-Simulation vor Livegang).

Leitfaden für die Einführung

- Kritische Prozesse priorisieren und Ziel-SLAs definieren (z. B. „95 % in ≤48 h“, MTTR ≤2 h).

- Failure Scenarios kartieren: Was fällt typischerweise aus? Wo knickt die Qualität ein?

- Robustheits-Pattern wählen: Entkopplung, Puffer, Standardarbeit, Fallback-Pfade.

- Messsystem aufsetzen: End-to-End-Metriken, Alerting, Visualisierung (Heatmaps, Control Charts).

- Pilot mit Chaos-Übungen: Kleine, kontrollierte Störungen – lernen, härten, dokumentieren.

- Runbooks & Eskalationen: Wer tut was bei welchem Signal? Kommunikationsplan inklusive.

- Verantwortungen & Reviews verankern: Monatliche Stability-Reviews, Post-Mortems, Backlog für Verbesserungen.

- Skalierung: Standards, Schulungen, Templates – und konsequentes Versionsmanagement.

Key Facts (zum Mitnehmen)

- Robustheit schafft Liefersicherheit bei Veränderung und Unsicherheit.

- Metrikgetriebene Steuerung (SLA/SLO, MTTR) macht Resilienz mess- und steuerbar.

- Methodenmix aus Analyse, Simulation und Incident-Lernen verhindert Wiederholfehler.

- Technologie + Governance ermöglichen schnelle Erkennung, Eindämmung und Recovery.

Fazit

Robuste Prozesse sind kein Luxus, sondern Versicherung und Wachstumsmotor zugleich. Wer Varianz sichtbar macht, Ownership klärt, Guardrails definiert und mit einem pragmatischen Methodenset arbeitet, gewinnt Stabilität ohne Bürokratie-Beton. Starten Sie klein, messen Sie ehrlich, verbessern Sie kontinuierlich – und gönnen Sie dem Sprinter eine Trailrunner-Grundlage. Dann bleibt Ihr Unternehmen auch im Wandel zuverlässig auf Kurs.

Schreibe einen Kommentar